Il 15 aprile Ursula von der Leyen ha annunciato che l’app europea per la verifica dell’età è «tecnicamente pronta» e che rispetta «gli standard di privacy più alti al mondo». Nelle ore successive, Paul Moore, consulente di sicurezza informatica britannico e fondatore della società Privacy Protocol, ha pubblicato su X due analisi del codice sorgente dell’applicazione, segnalando quelli che a suo avviso sono problemi significativi nella gestione del PIN e delle immagini raccolte durante la verifica.

Una premessa necessaria: quanto segue sono osservazioni di Moore diffuse tramite il suo profilo X, non un advisory formale, e la Commissione al momento non ha risposto pubblicamente. Moore non è però un nome qualunque in questo ambito. Nel 2022 aveva documentato come alcune telecamere Eufy caricassero dati biometrici e immagini facciali sui server AWS del produttore senza cifratura e senza consenso, vicenda per cui aveva avviato anche un’azione legale per violazione del GDPR. In precedenza era arrivato a dimostrare un bypass del PIN sull’app Android del gestore di password RoboForm, con un meccanismo molto simile a quello che descrive ora per l’app europea.

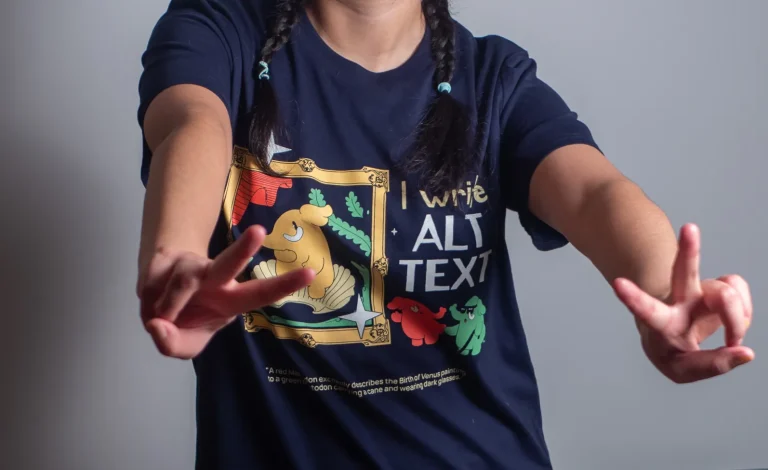

// affiliato ▸ Proton Drive · I tuoi file, protetti sul serio con sconti fino all'80% · Provalo gratis →

Il bypass del PIN descritto da Moore

Secondo il ricercatore, durante il setup l’app chiede di creare un PIN, lo cifra e lo salva nella directory shared_prefs. Moore sostiene che il PIN non dovrebbe essere cifrato affatto e che soprattutto non risulta crittograficamente legato al vault che contiene i dati di identità. Di conseguenza, spiega, un attaccante potrebbe rimuovere i valori PinEnc e PinIV dal file, riavviare l’app, impostare un nuovo PIN e ritrovarsi l’accesso ai dati di verifica del profilo precedente, pronti per essere presentati come validi.

Il ricercatore aggiunge che il rate limiting sarebbe implementato come un semplice contatore numerico nello stesso file di configurazione, azzerabile manualmente, e che l’opzione per l’autenticazione biometrica sarebbe un booleano modificabile allo stesso modo. Moore ha chiuso il messaggio con un riferimento diretto a von der Leyen, affermando che il prodotto sarà, secondo lui, il catalizzatore di una grossa violazione di dati, prima o poi.

Immagini biometriche e selfie scritti su disco

La seconda segnalazione, pubblicata il giorno precedente, riguarda la gestione delle immagini raccolte dall’app. Moore scrive che i dati ricavati dalla verifica, come il valore is_over_18: true, sarebbero protetti correttamente con AES-GCM. Il problema, sempre a suo dire, starebbe nelle immagini originali da cui quei dati vengono estratti, cioè la foto del documento e il selfie dell’utente.

Nel caso della lettura NFC del documento, l’app estrarrebbe il file DG2 (che contiene la foto biometrica del passaporto) e scriverebbe un PNG lossless sul filesystem, cancellandolo solo in caso di lettura riuscita. Se qualcosa va storto, un crash, un tap sul pulsante indietro, un errore di scansione, l’immagine resterebbe nella cache. Per i selfie lo scenario che descrive è peggiore: i PNG verrebbero scritti in storage esterno e mai cancellati, quindi non come cache ma come conservazione a lungo termine. Vale la pena chiarire che su Android, dicendo «storage esterno», non si intende necessariamente una scheda SD, ma più in generale un’area di memoria condivisa e soggetta a protezioni diverse rispetto allo storage privato dell’app. In entrambi i casi, sostiene Moore, i file sono protetti dalle chiavi di Android, ma l’app non aggiunge alcuna cifratura propria.

Il ricercatore ha paragonato la cosa al fotografare un documento con l’app della fotocamera tenendolo in galleria «giusto per sicurezza», aggiungendo che, trattandosi di dati biometrici (categoria particolare ai sensi del GDPR), una conservazione non giustificata potrebbe configurare una violazione sostanziale del regolamento.

Il contesto dell’annuncio UE

L’app, sviluppata da Scytáles e T-Systems, è attualmente in fase pilota in Italia, Francia, Spagna, Danimarca e Grecia, ed è costruita sulle stesse specifiche tecniche del futuro portafoglio di identità digitale europeo. Il fatto che il codice sia aperto è stato presentato dalla Commissione come garanzia di trasparenza, nella convinzione che chiunque possa verificarlo, ed è esattamente quello che Moore sostiene di aver fatto.

Quella segnalata da Moore non è la prima criticità emersa sull’applicazione. A marzo un’analisi indipendente aveva individuato una debolezza architetturale nel componente issuer, incapace di verificare che la validazione del passaporto fosse effettivamente avvenuta sul dispositivo dell’utente. Per ora restano in piedi le dichiarazioni della Commissione e le osservazioni del ricercatore, in attesa che qualcuno, da Bruxelles, risponda nel merito.

Per vostra informazione: i link di X possono essere visti anche usando xcancel.com oppure nitter.net al posto di x.com nell’URL.

Mastodon

Mastodon

Telegram

Telegram

Bluesky

Bluesky

Lascia un commento