Tra gennaio e aprile 2026, Recurity Labs ha messo alla prova Proton Pass per circa due settimane di lavoro effettivo. Il risultato è stato pubblicato in queste ore, insieme al report tecnico completo di 57 pagine: otto vulnerabilità identificate, sette di gravità bassa e una sola di gravità media, già chiusa nel corso del retest. Nessun attacco remoto possibile, nessun modo per aggirare la cifratura.

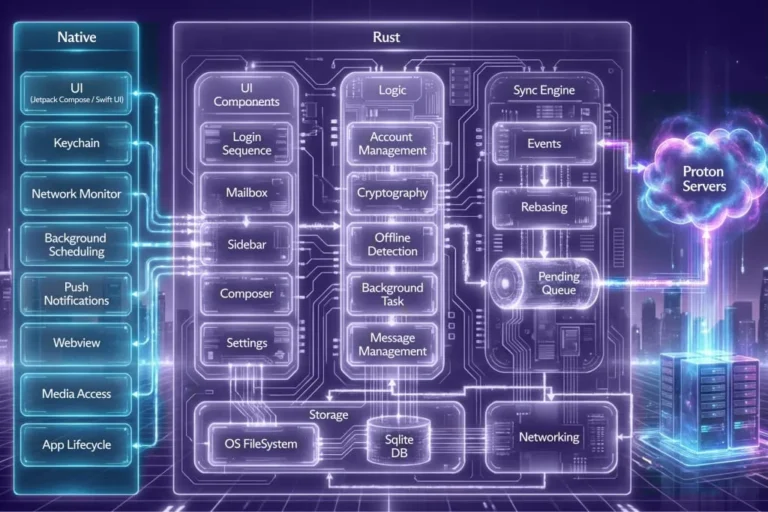

La società tedesca ha esaminato tutti i client del gestore di password: la versione a riga di comando, l’applicazione desktop, quelle per Android e iOS, le estensioni per Chrome, Firefox, Safari ed Edge. Il backend è stato analizzato solo superficialmente, senza accesso al codice sorgente.

// affiliato ▸ StartMail · Email privata, senza tracciamento scontata al 50% · Provala gratis →

Cosa hanno trovato

Sull’applicazione a riga di comando sono emerse quattro vulnerabilità minori: mancata validazione dei symlink, permessi non sicuri sui file dei token di sessione, condizioni di gara nell’impostazione dei permessi e un problema nella logica di terminazione dei processi. Tutte di gravità bassa, tutte ancora marcate come “aperte” dopo il primo retest, perché secondo Recurity le correzioni applicate da Proton sono incomplete e lasciano finestre di sfruttamento residue molto piccole.

L’app Android conteneva il problema più serio di tutto l’audit, l’unico di gravità media: dopo il logout con l’opzione “rimuovi i dati associati”, alcuni dati dell’utente precedente rimanevano nel database, in particolare nel file di write-ahead log di SQLite. I dati restano comunque cifrati e non c’è rischio diretto di esposizione tra utenti, ma l’incongruenza è stata segnalata. Proton ha chiuso definitivamente il problema con la build 1.39.2.

Sull’app iOS è stata trovata una sola vulnerabilità di bassa gravità, legata alla classe di protezione usata per il portachiavi di sistema. Curiosamente, come riporta il report di Recurity, Proton ha comunicato di aver già sviluppato la correzione ma di non volerla distribuire, ritenendola un cambiamento troppo rischioso. Il problema resta aperto.

Sulle estensioni browser c’è una singola osservazione, senza punteggio di gravità: le credenziali salvate per un sottodominio vengono compilate automaticamente anche su altri sottodomini dello stesso dominio. Lo stesso report ammette che si tratta di un compromesso di usabilità adottato da quasi tutti i gestori di password sul mercato.

La parte più interessante riguarda la memoria

Il blocco tecnicamente più sostanzioso del report riguarda come Proton Pass conserva i segreti nella memoria del computer mentre l’app è in esecuzione. Recurity ha mostrato che sulla versione desktop, costruita su Electron, un attaccante con accesso alla memoria del processo poteva ricostruire le credenziali salvate: il sistema di mascheramento era troppo debole e prevedibile.

Questo scenario non rientrava nel modello di minacce originale di Proton, ma l’azienda ha scelto di intervenire lo stesso. Le correzioni rendono i dati cancellabili dalla memoria al blocco e al logout, e l’osservazione risulta chiusa nel retest. La stessa logica non è stata applicata però alla versione a riga di comando, dove il problema rimane aperto.

Mastodon

Mastodon

Telegram

Telegram

Bluesky

Bluesky

Lascia un commento