I ricercatori di Cisco Talos hanno documentato una serie di campagne di phishing attive almeno da ottobre 2025 che sfruttano i webhook del servizio cloud di n8n per distribuire malware e raccogliere informazioni sulle vittime. Il volume di email contenenti questi URL a marzo 2026 era, secondo Talos, quasi otto volte superiore a quello di gennaio 2025.

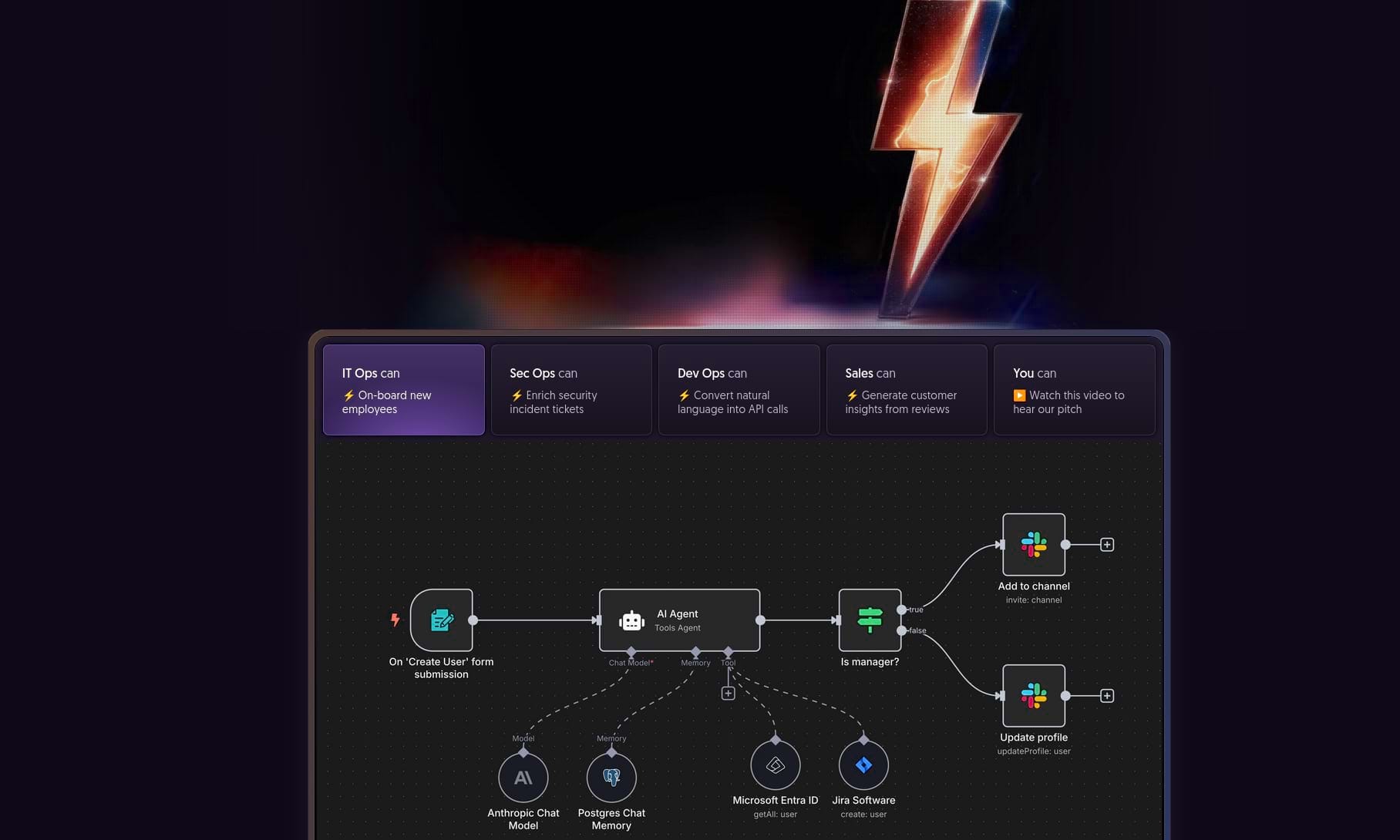

n8n è la piattaforma di automazione dei workflow che nelle ultime settimane abbiamo citato più volte per vulnerabilità critiche nelle istanze self-hosted. Qui il problema è diverso, e per certi versi più sottile: non c’è nessun bug da correggere, nessuna patch da applicare.

// affiliato ▸ Steady · La tua newsletter, indipendente ed europea · Inizia gratis →

Come funziona l’attacco

Chiunque può aprire un account gratuito su n8n cloud e creare workflow con nodi webhook, che generano URL pubblici nel formato nome.app.n8n.cloud/webhook/xxx. Ogni richiesta HTTP a quell’URL avvia il workflow e restituisce una risposta. Gli attaccanti usano questa funzione per costruire infrastrutture di attacco che operano sotto un dominio considerato affidabile dai filtri antispam e antimalware.

Talos descrive due varianti principali. Nella prima, l’email di phishing contiene un link a un webhook n8n che mostra una pagina con un finto CAPTCHA. Completato il CAPTCHA, parte il download di un eseguibile malevolo. Poiché l’intero processo avviene attraverso il dominio n8n, il browser non riceve segnali d’allarme. Il payload finale è, come riporta Talos, una versione modificata di strumenti legittimi di gestione remota, usati per stabilire una connessione persistente verso un server di comando e controllo.

Il pixel invisibile

La seconda variante è meno vistosa ma altrettanto efficace. Nell’email viene incorporata un’immagine invisibile il cui URL è un webhook n8n. Appena l’email viene aperta, il client di posta invia automaticamente una richiesta GET a quell’URL con parametri come l’indirizzo email della vittima. L’attaccante ottiene così una lista di chi ha aperto l’email, quando e con quale client.

Il problema strutturale

Quello che rende questa tecnica difficile da contrastare è esattamente il motivo per cui funziona: n8n è un servizio legittimo, usato da sviluppatori e team tecnici in tutto il mondo. Il dominio app.n8n.cloud non è sospetto per definizione, e inserirlo nelle blocklist significherebbe interferire con workflow del tutto leciti.

Non è la prima volta che i servizi di automazione vengono usati in questo modo. Campagne simili hanno sfruttato in passato link su Dropbox, Google Docs e altri strumenti cloud diffusi. La logica è sempre la stessa: più un servizio è usato e considerato affidabile, più è utile come copertura.

Mastodon

Mastodon

Telegram

Telegram

Bluesky

Bluesky

Lascia un commento